INTERCONECTIVIDAD

DE REDES.

UNIDAD

1. REDES DE ÁREA AMPLIA.

1.1.-

INTERCONEXIÓN DE REDES.

1.1.1.-

MODEM / MULTIPLEXOR / SWITCH / HUB.

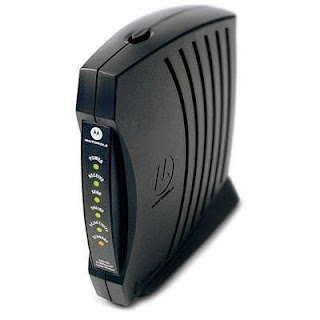

MODEM.

Definición:

Es un dispositivo que permite conectar a dos

ordenadores remotos utilizando la línea telefónica de forma que pueda

intercambiar información entre si.

Características:

1.

Es

uno de los métodos mas extendidos para la interconexión de computadoras.

2.

Por

ser comunicación por cable, no esta exenta de ruido.

3.

Sencillez

y bajo costo.

4.

Convierte

las señales digitales de la computadora en analógicas.

5.

Permite

enviar datos a otra computadora equipada con otro modem.

6.

Permite

cargar y descargar información de la red mundial.

7.

Permite

funciones de fax.

8.

Modula

y demudula la señal digital proveniente de la computadora y la convierte a una

especie de onda que sea asimilable por dichas líneas.

9.

Cuenta

con una memoria tipo flash que nos permite la actualización del firmware.

10.

La

velocidad se mide en bits por segundo.

11.

Su

transmisión se mide dividen en simplex, half duplex y full duplex.

12.

Uno

de sus mecanismos permite detener el flujo cuando uno de los elementos no puede

procesar la información y reanudar el proceso.

13.

La

mayoría de los módems modernos pueden enviar y recibir datos a 33,6 kbps y

faxes a 14,4 kbps.

14.

Algunos

incluyen ecualizadores para reducir la interferencia entre símbolos.

15.

Posee

diferentes estándares para la comunicación entre módems; estándares de

modulación, de corrección de errores y de comprensión de datos.

Referencias:

MULTIPLEXOR.

Definición:

Son circuitos combinacionales con varias entradas

y una única salida de datos, están dotados de entradas de control capaces de

seleccionar una, y sólo una, de las entradas de datos para permitir su transmisión

desde la entrada seleccionada hacia dicha salida.

Características:

1.

Se

compone de dos entradas de datos A y B, una salida de datos y una entrada de

control.

2.

Es

un selector de entradas.

3.

Recibe

información por dos o mas entradas.

4.

Convierte

datos desde el formato paralelo al formato serie.

5.

Transmite

datos de distinta procedencia.

6.

Diseña

funciones complejas que con las tradicionales puertas lógicas.

7.

Generalmente

esta unido a otros equipos como modems o switches.

8.

Son

importantes en diseños de sistemas que requieran cierto tráfico.

9.

Controla

comunicación entre distintos componentes quien envía los datos.

10.

Utiliza

principalmente puertas XOR.

11.

En

el mercado se encuentran modelos de diversidad de anchos de entradas.

12.

Suele

ser un hábito que exista también una entrada de Enable.

13.

Existen

multiplexores que asignan determinado tiempo a una entrada para enviar el

trafico a una salida, se le conocen como TDM.

14.

Algunos

multiplexores permiten que varias entradas simultáneas puedan transmitir datos

a una única salida (FDM).

15.

Un

multiplexor inverso se utiliza para la transmisión de un canal de datos de alta

velocidad por dos o más redes WAN de velocidad mas baja.

Referencias:

SWITCH.

Definición:

Es un dispositivo de propósito especial

diseñado para resolver problemas de rendimiento en la red, debido de anchos de

banda pequeños y embotellamientos.

Características:

1.

Interconecta

dos o más segmentos de red.

2.

Opera

en la capa de enlace de datos del modelo OSI.

3.

Puede

agregar mayor ancho de banda.

4.

Acelera

la salida de paquetes.

5.

Reduce

el tiempo de espera.

6.

Baja

el costo por puerto.

7.

Renvía

paquetes en base a dirección MAC.

8.

Segmenta

económicamente la red dentro de pequeños dominios de colisiones.

9.

No

están diseñados con el propósito de un control íntimo sobre la red o como la

fuente última de seguridad, redundancia o manejo.

10.

El

costo de la tecnología Switch continúa descendiendo.

11.

Poseen

la capacidad de aprender y almacenar las direcciones de red de la capa 2.

12.

Uno

de los puntos críticos de estos equipos son los bucles.

13.

Hay

Switches Store-and-Forwar, que guardan cada trama en un búfer antas del

intercambio de información al puerto de salida.

14.

Los

Switches Cut-Through fueron diseñados para reducir la latencia.

15.

Existen

conmutadores que procesan tramas en el modo adaptativo y son compatibles con

Store-and-Forwar y Cut-Through, que son los Switches Adaptative Cut-Through.

Referencias:

HUB.

Definición:

Es un dispositivo de la capa física que

interconecta físicamente otros dispositivos en diferentes topologías.

Características:

1.

Interconecta

las computadoras de una red local.

2.

Su

funcionamiento es mas simple comparado con el switch y el router.

3.

Recibe

los datos procedentes de una computadora y los transmite a las demás.

4.

Ninguna

otra computadora puede enviar una señal si una ya lo ha hecho.

5.

Hay

Hubs que tienen varios puertos para conectar cable de red, de 8, 16, 24 y 32

puertos.

6.

Si

el cable de una maquina es desconectado o sufre algún defecto la red no deja de

funcionar.

7.

A

pesar de ser un poco mas económicos están siendo desplazados por el switch por

sus pequeñas diferencia de costos.

8.

Propician

un gran nivel de colisiones y trafico de red.

9.

Funciona

a la velocidad el dispositivo más lenta de la red.

10.

No

tiene capacidad de almacenar nada.

11.

El

retardo en un Hub casi no añade ningún retardo a los mensajes.

12.

No

necesitan de alimentación eléctrica, toman la señal y la redistribuyen

simplemente, a estos se les llama Hubs Pasivos.

13.

Necesitan

electricidad, levantan la señal que resiven para luego distribuirla y se

recomienda usarlos cuando las computadoras no están cerca se llaman Hubs

Activos.

14.

Los

Hubs que tienen un procesador que ayudan a distribuir la señal mas rápido y se

parecen a un router son los Inteligentes.

15.

Permiten

conexión de varias impresoras, escáneres y computadoras, son mas populares y

poseen asta 32 puertos son los Hubs USB.

Referencias:

1.1.2.-

REPETIDOR.

Definición:

Es un dispositivo electrónico que recibe una señal

débil o de bajo nivel y la retransmite a una potencia o nivel más alto, de tal

modo que se puedan cubrir distancias mas largas sin degradación o con una

degradación tolerable.

Características:

1.

Opera

en el nivel físico del modelo OSI.

2.

Amplifica,

conforma, retemporiza o lleva a cabo combinaciones de cualquiera de estas

funciones sobre una señal digital.

3.

La

señal de salida es regenerada a partir de la de entrada.

4.

Se

utilizan a menudo en los cables transcontinentales y transoceánicos.

5.

Se

utilizan tanto en cables de cobre como de fibra óptica.

6.

Se

utilizan en los servicios de radiocomunicación.

7.

Como

desventaja amplifican el ruido.

8.

Puede

reenviar mensajes entre subredes que utilizan diferentes protocolos o tipos de

cables.

9.

No

pueden utilizar enrutamiento inteligente.

10.

El

número de repetidores máximo en cascada es de 4.

11.

Aíslan

entre los segmentos, problemas eléctricos que pudieran existir en alguno de

ellos.

12.

Tiene

dos puertas que conectan dos segmentos Ethernet por medio de Transeivers y

cables Drop.

13.

Tiene

como mínimo una salida Ethernet para el cable amarillo y otra para el teléfono.

14.

Con

un Repetidor Modular se puede centralizar y estructurar todo el cableado de un

edificio.

15.

Los

Repetidores con buffers son la unión de dos redes por una línea serie mediante

una pareja de repetidores.

Referencias:

1.1.3.-

PUENTE.

Definición:

Los Puentes o Bridges son dispositivos de

interconexión de redes de computadoras que interconectan dos segmentos de red

haciendo el pasaje de datos de una red hacia otra, con base a la dirección

física de cada paquete.

Características:

1.

Se

utilizan para segmentar redes grandes en redes más pequeñas.

2.

Con

ellos se consigue una reducción del tráfico de red.

3.

Incrementan

el tamaño físico de la red.

4.

Escucha

la red y aprende quien y donde están.

5.

Genera

una tabla con direcciones MAC.

6.

Si

ve que alguien quiere enviar algo a otro participante del mismo segmento, hace

que rebote la señal.

7.

Conectan

dos segmentos de red como una sola red usando el mismo protocolo de

establecimiento de red.

8.

No

necesitan de configuración manual.

9.

Sólo

pasa las tramas pertenecientes a cada segmento.

10.

Mejora

el rendimiento de las redes al disminuir el tráfico inútil.

11.

Utilizan

a los Switch para hacer el Bridging o interconexión de más de dos redes.

12.

Los

Bridges Locales sirven para en lazar directamente dos redes físicamente

cercanas.

13.

Los

Puentes Remotos o de área extensa se conectan en parejas, en lazando dos o mas

redes locales, formando así una red de área extensa a través de líneas

telefónicas.

14.

Proporciona

un incremento en la cantidad de equipos.

15.

Enlaza

medios físicos diferentes como par trenzado y Ethernet coaxial.

Referencias:

1.1.4.-

ROUTER.

Definición:

Es un dispositivo de interconexión de redes

informáticas que permite asegurar el enrutamiento de paquetes entre redes o

determinar la ruta que debe tomar el paquete de datos.

Características:

1.

Son

hardware dedicados a la tarea de enrutamiento.

2.

Opera

en la capa 3 del modelo OSI.

3.

Proporcionan

conectividad dentro de las empresas, entre las empresas e Internet y en el

interior de proveedores de servicios de internet.

4.

Disipan

y coordinan la información perteneciente a las direcciones lógicas de un

sistema.

5.

Manipulan

datos que circulan en forma de datagramas.

6.

Fragmentan

los paquetes de datos para que puedan viajar libremente.

7.

Cuenta

con diversas interfaces de red.

8.

Posee

tantas direcciones IP como redes conectadas.

9.

Los

Routers Inalámbricos permiten la conexión de dispositivos inalámbricos.

10.

Poseen

dos diferentes tipos de algoritmos de enrutamiento, dinámico y estático.

11.

Los

Routers más comunes Small Office o Home Office, conectan a un servicio de banda

ancha.

12.

Los

Routers de Acceso se encuentran en sitios de clientes como sucursales que no

necesitan de enrutamiento jerárquico.

13.

Los

Routers de Distribución agregan tráfico desde Routers de acceso múltiple.

14.

El

Core Routers interconecta la distribución de los niveles de los Routers de

múltiples edificios.

15.

Los

Routers de Borde enlazan sistemas autónomos con las redes troncales de Internet

u otros sistemas autónomos.

Referencias:

1.1.5.-

BROUTER.

Definición:

Es un dispositivo conector que ayuda a

transferir información entre redes y que combina algunas características de

bridge y enrutador.

Características:

1.

Envía

y recibe paquetes de datos hacia la red.

2.

Puede

ser configurado para actuar como bridge para parte del tráfico de red y

enrutador para el resto.

3.

Chequea

primero si la red soporta el protocolo usado por el paquete que recibe.

4.

Si

no lo soporta el protocolo al paquete lo reenvía usando información de

direcciones físicas.

5.

Pueden

encaminar protocolos como TCP/IP y XNS.

6.

Pueden

encaminar protocolos encaminables seleccionados.

7.

Actúa

como Bridge entre protocolos no encaminables.

8.

Proporciona

mejor costo.

9.

Proporcionan

mejor administración de interconexión que el que proporcionan el Bridge y el

Router por separado.

10.

Son

más complejos de instalar.

11.

Proporcionan

el más alto grado de flexibilidad.

12.

Son

ideales para rápidos cambios o expresiones de la red.

Referencias:

1.1.6.-

GATEWAY.

Definición:

Es un equipo que permite interconectar redes

con protocolos y arquitecturas completamente diferentes a todos los niveles de

comunicación.

Características:

1.

Activa

la comunicación entre diferentes arquitecturas y entornos.

2.

Se

encarga de empaquetar los datos de un entorno a otro.

3.

Pueden

modificar el formato de un mensaje para que se ajuste al programa de aplicación

en el destino de la transferencia.

4.

Enlazan

dos sistemas que no utilizan los mismos protocolos de comunicaciones,

estructura de formateo de datos, lenguajes y arquitecturas.

5.

Interconectan

redes heterogéneas.

6.

Son

de tarea específica.

7.

Utiliza

los datos de un entorno, desmantela su pila de protocolo anterior y empaqueta

los datos en la pila del protocolo de la red destino.

8.

Desactiva

los datos de llegada a través de la pila protocolo de la red.

9.

Encapsula

los datos de salida en la pila protocolo de otra red para permitir su

transmisión.

10.

Algunos

utilizan los siete niveles del modelo OSI.

11.

Actúa

como traductor entre equipos personales y miniequipos o entornos de grandes

sistemas.

12.

En un host conecta a los equipos de una LAN

con los sistemas de miniequipo o grandes entornos que no reconocen los equipos conectados

en una LAN.

13.

No

se dedican en la red a servidores.

14.

Pueden

utilizar un porcentaje significativo del ancho de banda disponible para un

servidor.

15.

Se

consideran como opciones para la implementación, por que no implican una carga

importante en los circuitos de comunicación de la red y realizan, de forma

eficiente, tareas muy específicas.

Referencias:

1.1.7.-

TUNELIZACIÓN DE PROTOCOLOS.

Esta tecnología es la base para la creación

de VPN (Redes Privadas Virtuales).

Un protocolo es un método establecido de

intercambiar datos en Internet, es un método por el cual dos computadoras

acuerdan comunicarse, una especificación que describe cómo las computadoras

hablan el uno al otro en una red.

Se conoce como túnel al efecto de la

utilización de ciertos protocolos de red que se encapsulan a otro protocolo.

Así, el protocolo A es encapsulado dentro del protocolo B, de forma que el

primero considera al segundo como si estuviera en el nivel de enlace de datos.

La técnica de tunelizar se suele utilizar

para transportar un protocolo determinado a través de una red que, en

condiciones normales, no lo aceptaría.

Otro uso de la tunelización de protocolos es

la creación de diversos tipos de redes privadas o virtuales.

Ejemplos de protocolos tunelizados,

Protocolos orientados a datagramas:

Ø L2TP (Layer 2 Tunneling Protocol)

Ø MPLS (Multiprotocol Label Switching)

Ø GRE (Generic Routing Encapsulation)

Ø PPTP (Point-to-Point Tunneling Protocol)

Ø PPPoE (point-to-point protocol over Ethernet)

Ø PPPoA (point-to-point protocol over ATM)

Ø IPSec (Internet Protocol security)

Ø IEEE 802.1Q (Ethernet VLANs)

Ø DLSw (SNA over IP)

Ø XOT (X.25 datagrams over TCP)

Ø 6to4 (IPv6 over IPv4 as protocol 41)

Ø

Teredo

Ø

Protocolos

orientados a flujo:

Ø TLS (Transport Layer Security)

Ø SSH (Secure Shell)

Túnel SSH: El protocolo SSH

(secure shell) se utiliza con frecuencia para tunelizar tráfico confidencial

sobre Internet de una manera segura. Por ejemplo, un servidor de ficheros puede

compartir archivos usando el protocolo SMB (Server Message Block), cuyos datos

no viajan cifrados. Esto permitiría que una tercera parte, que tuviera acceso a

la conexión pudiera examinar a conciencia el contenido de cada fichero

trasmitido.

Para poder montar el sistema de archivo de

forma segura, se establece una conexión mediante un túnel SSH que encamina todo

el tráfico SMB al servidor de archivos dentro de una conexión cifrada SSH.

Aunque el protocolo SMB sigue siendo inseguro, al viajar dentro de una conexión

cifrada se impide el acceso al mismo.

Tunelizar para evitar un Cortafuegos. La técnica de

tunelizar puede ser usada también para evitar o circunvalar un cortafuegos.

Para ello, se encapsula el protocolo bloqueado en el cortafuegos dentro de otro

permitido, habitualmente HTTP.

Referencias:

1.1.8.-

CREACIÓN DE REDES VIRTUALES.

Definición de VLAN:

Una VLAN se encuentra conformada por un

conjunto de dispositivos de red, los cuales funcionan de igual manera como lo

hacen los de una LAN, pero con la diferencia de que las estaciones que

constituyen la VLAN no necesariamente deben estar ubicadas en el mismo segmento

físico. La VLAN básicamente es una subred definida por software y es considerada

como un dominio de broadcast.

Características:

Los grupos de trabajo en una red han sido

creados hasta ahora por la asociación física de los usuarios en un mismo

segmento de la red, o en un mismo concentrador o hub. Como consecuencia directa

de la forma tradicional de crear grupos de trabajo, estos grupos comparten el

ancho de banda disponible y los dominios de broadcast, así como la dificultad

de gestión cuando se producen cambios en los miembros del grupo. Mas aun, la

limitación geográfica que supone que los miembros de un grupo determinado deben

de estar situados adyacentemente, por su conexión al mismo concentrador o

segmento de la red.

Los esquemas VLAN proporcionan los medios

adecuados para solucionar la problemática por medio de la agrupación realizada

de una forma lógica, en lugar de física. Sin embargo, las redes virtuales

siguen compartiendo las características de los grupos de trabajo físicos, en el

sentido de que todos los usuarios comparten sus dominios de broadcast. La

diferencia principal con la agrupación física es que los usuarios de las redes

virtuales pueden ser distribuidos a través de una red LAN, incluso situándose

en distintos concentradores de la misma. Los usuarios pueden así a través de la

red, manteniendo su pertenencia al grupo de trabajo lógico.

Al distribuir a los usuarios de un mismo

grupo lógico a través de diferentes segmentos se logra, como consecuencia

directa, el incremento del ancho de banda en dicho grupo de usuarios.

Además al poder distribuir a los usuarios en

diferentes segmentos de red, se pueden situar puentes y encaminadores entre

ellos, separando segmentos con diferentes topologías y protocolos. Así por

ejemplo, se pueden mantener diferentes usuarios del mismo grupo, unos con FDDI

y otros con Ethernet, en función tanto de las instalaciones existentes como el

ancho de banda que precise cada uno por su función específica dentro del grupo.

Todo ello, por supuesto, manteniendo la seguridad deseada en cada configuración

por el administrador de la red. Se pueden permitir o no que el trafico de una

VLAN entre y salga desde/hacia otras redes. Pero se puede llegar aun más lejos.

Las redes virtuales permiten que la ubicuidad

geográfica no se limite a diferentes concentradores o plantas de un mismo

edificio, sino a diferentes oficinas intercomunicadas mediante redes WAN o MAN,

a lo largo de países y continentes sin ninguna limitación, mas que la que

impone el administrador de dichas redes.

Tipos de VLANs existentes:

Existen varias formas de definir una VLAN,

las cuales se pueden dividir en 4 tipos generales como son:

Basadas en agrupaciones de puertos. En este caso se

definen grupos de trabajo desacuerdo a agrupaciones de los puertos existentes

en los Switches, es decir, puertos 1, 2, 3 pertenecen a la VLAN A y 4, 5 a la

VLAN B. Esto inicialmente se implemento en un solo Switche, luego la segunda

generación se oriento a realizarlo en múltiples Switches, tal y como se

presenta en seguida:

Esta es la manera mas común de definir los

grupos de trabajo en una VLAN, su facilidad depende de la

"inteligencia" de cada Switiche. A pesar de esto, se crea una pequeña

dificultad al intentar mover un equipo de un puerto a otro, ya que hay que

tener en cuenta a que VLAN pertenece antes de hacer el cambio, es decir,

fácilmente se puede cambiar de una VLAN a otra solo con el hecho de mover a un

usuario de un puerto a otro. Además, para implementar VLANs sobre múltiples

Switches, se necesitan protocolos de señalización entre ellos, lo cual se

convierte en un aumento de la utilización del ancho de banda.

Basadas en direcciones MAC. Como su mismo nombre

lo indica, se basan en la dirección Hardware presente en cada tarjeta de red de

cada equipo, esto es, a nivel de la capa 2 del modelo OSI, específicamente en

la subcapa MAC. Es decir, aprovechando que los Switches operan con tablas de

direcciones MAC, estas mismas tablas se pueden agrupar de tal manera que se

puedan conformar grupos de trabajo y así crear una VLAN.

Esto permite que cualquier cambio de locación

del equipo, no involucre un cambio de su configuración ni en la configuración

de la red, de tal manera que se conserva su pertenencia a la misma VLAN.

Inicialmente uno de los principales inconvenientes era que la configuración

inicial debía hacerse, e n su totalidad, desde el principio; luego, los

proveedores migraron a utilizar diferentes herramientas que les permitían un

fácil seguimiento de los posibles usuarios que se puedan agregar o quitar.

Otro inconveniente se presenta cuando, por

algún motivo falla la tarjeta de red del equipo, lo cual implica un cambio de

la misma, es decir un cambio de la dirección MAC; esto hace que regularmente se

actualizan las direcciones pertenecientes a determinada LAN, aunque este

inconveniente es poco común.

Basadas en la capa 3 del modelo OSI. En este caso, existen

2 posibilidades, primera basadas en direcciones IP, y segunda basadas en tipos

de protocolos de la capa 3. De esta manera, desde el punto de vista del

Switche, este inspecciona los números IP de las tramas que le llegan o

simplemente sirve de puente entre las VLANs definidas para diferentes

protocolos. No se lleva a cabo ningún tipo de ruteo o algo similar.

Debido a esto, algunos proveedores incorporan

cierta inteligencia a sus Switches adaptándolos con ciertas capacidades a nivel

de la capa 3. Esto es, habilitándolos para tener funciones asociadas con el

ruteo de paquetes.

Existen ventajas al respecto, primero permite

la convivencia en el mismo medio físico de varios protocolos a nivel de la capa

3; segundo, permite realizar movimientos de estaciones de trabajo sin

reconfigurarlas; tercero, elimina la necesidad de la señalización entre

Switches, ahorrando ancho de banda.

Una de las principales desventajas de este

tipo de implementación de una VLAN, es que en este caso el Switche es mas lento

que en los casos anteriores al tener facultades para operar sobre la capa 3 del

modelo OSI.

También, existen problemas cuando se trabaja

con protocolos no-ruteables tales como NetBIOS, es decir, sus tramas no se

pueden diferenciar de otros protocolos y por ende no pueden ser definidas como

una VLAN.

Basadas en Grupos de Multicast. En este caso lo que

se tiene es un conjunto de direcciones IP, al cual le llegan paquetes vía

Multicast, estos paquetes son enviados a direcciones proxy para que a partir de

aquí se definan las direcciones IP que están autorizadas a recibir el paquete,

esto se hace dinámicamente.

Cada estación de trabajo, obtiene la

oportunidad de escoger un tipo particular de grupo con direcciones IP

Multicast, respondiendo afirmativamente a la notificación tipo Broadcast. Esto

se presta para que las VLAN trasciendan a conexiones a nivel de WANs.

Configuración de VLAN:

Una emisión central del despliegue de VLAN,

es el grado en que las VLAN automatizan su configuración. Hasta cierto punto,

se supone que el grado de automatización de las VLANS esta definido, pero en

realidad es el vendedor quien determina este nivel de automatización.

Hay tres niveles primarios de automatización

en la configuiración de una VLAN.

Manual: En una configuración completamente

manual, el arreglo inicial y todos los movimientos subsecuentes y cambios son

controlados por el administrador de la red. Por supuesto este tipo de

configuración habilita un alto grado de mando, pero en empresas muy grandes

esta configuración no es práctica, además eliminaría beneficios que se supone una

VLAN te las entregaría como tiempo en administración, mudanza manual.....

Semiautomática: Esta configuración

se refiere a la opción de automatizar la configuración inicial,

reconfiguraciones subsecuentes, o ambos. Se logra la automatización de la

configuración inicial normalmente con un juego de herramientas que existen en

las subredes y que trazan las VLANs u otros criterios.

Configuración semi-automatizada podría

también referirse a situaciones donde las VLANs se configuran inicialmente por

mano y los movimientos subsecuentes por rastreo automático.

Combinar ambos inicial y automatización

subsecuentemente de la configuración implicaría todavía configuración

semi-automatizada, porque el administrador de la red siempre tiene la opción de

una configuración manual.

Totalmente Automático: Un sistema cuya

configuración de VLANs totalmente automatizado implica que las estaciones de

trabajo se configuran automáticamente y dinámicamente, dependiendo de la

aplicación que se utilice, del usuario ID, u otros criterios o políticas que

son prefijados por el administrador.

Referencias:

http

://www.ictnet.es/noticias/privinfo/privinfo_www

http ://a01-unix.uc3m.e/f ~gmm/DOC23.htm

http ://www.redescomm.com/thurlm.htm

http ://maxwell.univalle.educ.co/~evbacca/

http ://acs5.bu.edu :8001/~wert/vlan.html

http ://www.3com.com/usc/200374.html

http ://net21.ucdavis.edu/newlan.htm

1.2.- PROTOCOLOS EN REDES WAN.

1.2.1.- PPTP (POINT TO POINT TUNNELING PROTOCOL).

Concepto:

Protocolo desarrollado por Microsoft, que

trabaja dentro del protocolo PPP para conexiones punto a punto principalmente

en redes remotas. Es un túnel del tipo voluntario que trabaja en arquitecturas

cliente-servidor.

Funciones:

La función de este protocolo es crear un

túnel dentro de una red IP, para lograr esta tarea utiliza el protocolo GRE

para la encapsulación de los paquetes PPP.

PPTP nos permite separar las funciones de un

NAS utilizando una arquitectura cliente-servidor, estas funciones se dividen

entre el PAC y el PNS.

La conexión con el servidor de VPN se puede

realizar por medio de un ISP o bien una red con soporte TCP/IP las funciones

básicas son las siguientes:

Un Protocolo de control de conexión (LCP) que

se encarga de establecer, configurar y testear la conexión.

Participación en la autenticación en

protocolo PPP.

Agregación de canales y encapsulado de

paquetes de múltiples protocolos.

Una familia de protocolos de control de red

(NCP) para el establecimiento y la configuración de distintos protocolos de

red.

Ruteo y puentes multiprotocolos a través de

interfaces NAS.

El protocolo PPTP divide estas tareas entre

el PAC y el PNS. El PAC es el responsables de las tareas 1, 2 y posiblemente la

3. El PNS en cambio es responsable de las tareas 4, 5 y 6 y quizás de la 3.

Luego de que se crea el túnel, un control de

conexión debe ser establecido entre ellos. El control de conexión se envía en

forma de paquetes TCP en una sesión TCP es quien se encarga del

establecimiento, control y finalización de los túneles, este control se crea en

el puerto 1723. También entre el par PAC-PNS encontramos para el encapsulado de

los paquetes el protocolo GRE.

Configuración:

Configure la conexión PPTP

1.

Expandir

el menú del Sistema y hacer click en Conexiones de Red para abrir el panel de

control de Conexiones de Red.

2.

Haga

click en la pestaña VPN. Si el botón de Agregar en la pestaña VPN está gris,

siga las instrucciones de más arriba para instalar el plug-in PPTP.

3.

Haga

Clic en el botón Agregar para agregar una nueva configuración VPN.

4.

Cuando

es inducido a elegir un tipo de conexión VPN, elija Point-to-Point Tunneling

Protocol (PPTP) y haga clic en el botón Crear.

5.

En

el nombre de conexión: cajón de texto, ingrese "vyprvpn (PPTP)"

6.

En

el campo Gateway ingrese ya sea

us1.vpn.giganews.com para Los Angeles, CA

us2.vpn.giganews.com para Washington, DC

eu1.vpn.giganews.com para Amsterdam

hk1.vpn.giganews.com para Hong Kong

uk1.vpn.giganews.com para Londres

fr1.vpn.giganews.com para París - ¡Nuevo!

de1.vpn.giganews.com para Frankfurt - ¡Nuevo!

7.

En

el cajón de Nombre de usuario ingrese su login.

8.

En

el cajón de texto de Clave de Ingreso, ingrese su clave de ingreso.

9.

Haga

click en el botón Avanzado para abrir un diálogo adicional de ajustes.

10.

Verifique

el cajón Use cifrado punto-a-punto (MPPE).

11.

Haga

click en el botón OK

12.

Haga

clic en el botón Aplicar (puede ser inducido a ingresar su clave de ingreso

para almacenar su configuración en forma segura)

13.

Reinicie

el administrador de redes (La mejor manera que hemos encontrado de reiniciar el

administrador de redes es abrir una terminal y escriba "sudo

/etc/init.d/network-manager restart". Esto desconectará todas sus

conexiones de red

Referencias:

1.2.2.-

PPP.

Concepto:

Point-to-point Protocol (en español Protocolo

punto a punto), también conocido por su acrónimo PPP, es un protocolo de nivel

de enlace estandarizado en el documento RFC 1661. Por tanto, se trata de un

protocolo asociado a la pila TCP/IP de uso en Internet.

PPP consta de las siguientes fases:

Establecimiento de conexión. Durante esta fase,

una computadora contacta con la otra y negocian los parámetros relativos al

enlace usando el protocolo LCP. Este protocolo es una parte fundamental de PPP

y por ello está definido en el mismo RFC. Usando LCP se negocia el método de

autenticación que se va a utilizar, el tamaño de los datagramas, números mágicos

para usar durante la autenticación,...

Autenticación. No es obligatorio.

Existen dos protocolos de autenticación. El más básico e inseguro es PAP,

aunque no se recomienda dado que manda el nombre de usuario y la contraseña en

claro. Un método más avanzado y preferido por muchos ISPs es CHAP, en el cual

la contraseña se manda cifrada.

Configuración de red. En esta fase se

negocian parámetros dependientes del protocolo de red que se esté usando. PPP

puede llevar muchos protocolos de red al mismo tiempo y es necesario configurar

individualmente cada uno de estos protocolos. Para configurar un protocolo de

red se usa el protocolo NCP correspondiente. Por ejemplo, si la red es IP, se

usa el protocolo IPCP para asignar la dirección IP del cliente y sus servidores

DNS.

Transmisión. Durante esta fase se

manda y recibe la información de red. LCP se encarga de comprobar que la línea

está activa durante periodos de inactividad. Obsérvese que PPP no proporciona

cifrado de datos.

Terminación. La conexión puede

ser finalizada en cualquier momento y por cualquier motivo.

PPP tiene todas las propiedades de un

protocolo de nivel de enlace:

Ø

Garantía

de recepción.

Ø

Recepción

ordenada

Ø

Uso

del puerto 53 para conexión bidireccional de sockets.

Ø

Usado

en los balanceadores de carga (Load Balancer LB) como protocolo de

distribución.

Configuración de PPP y PAP en Cisco

Uno de los protocolos de WAN más utilizados

en la actualidad es PPP por ser un estándar abierto y porque tiene muchas

características avanzadas que lo convierten en un protocolo muy interesante. En

este post explicaré cómo configurarlo en un router Cisco sin autenticación y

luego agregándole autenticación PAP en un sentido y en dos sentidos.

Para ello utilizaré una topología

extremadamente simple, con dos routers conectados directamente a través de un

enlace serial.

NOTA: si intentan hacerlo en el Packet Tracer

o en un laboratorio deberán tener en cuenta que uno de los equipos (el que

tenga el extremo DCE) debe tener configurado su clock rate. Puede consultarse

un post anterior que explica la configuración básica de un router Cisco.

Configuración de PPP:

LaPlata# configure terminal

LaPlata(config)# interface serial 0/0/0

LaPlata(config-if)# ip address 192.168.1.1 255.255.255.252

LaPlata(config-if)# encapsulation ppp

LaPlata(config-if)# no shutdown

BuenosAires# configure terminal

BuenosAires(config)# interface serial 0/0/0

BuenosAires(config-if)# ip address 192.168.1.2 255.255.255.252

BuenosAires(config-if)# encapsulation ppp

BuenosAires(config-if)# no shutdown

Como verán, configurar PPP en un router Cisco

es extremadamente sencillo. De hecho, sólo es necesario cambiar la

encapsulación de HDLC (encapsulación que dichos equipos traen por defecto) por

PPP. Resulta apenas más difícil agregar autenticación con PAP a este enlace.

Autenticación con PAP. En este caso es

necesario tener en cuenta que PAP acepta dos casos:

Ø

Unidireccional:

un equipo autentica al otro y con eso se establece el enlace. En este caso, uno

de los dos routers envía su usuario y contraseña y el otro espera recibirlo.

Este último verifica los datos recibidos con los que espera: si coinciden se

establece el enlace, de lo contrario se lo rechaza.

Ø

Bidireccional:

es simplemente realizar dos autenticaciones unidireccionales, una para cada

equipo.

A continuación se muestra cómo configurar PPP

con autenticación PAP unidireccional, siendo LaPlata el autenticador. Se asume

que PPP ya está configurado, tal como se mostró en la sección anterior.

LaPlata# configure terminal

LaPlata(config)# username BSAS password 1234

LaPlata(config)# interface serial 0/0/0

LaPlata(config-if)# ppp authentication pap

BuenosAires# configure terminal

BuenosAires(config)# interface serial 0/0/0

BuenosAires(config-if)# ppp pap sent-username BSAS password 1234

Ahora bien, configurar la autenticación

bidireccional es trivial. Sólo es necesario indicarle ahora a BuenosAires que

requiere autenticación PAP y el nombre de usuario y contraseña que utilizará el

otro extremo; de la misma manera, se le debe indicar a LaPlata el nombre de

usuario y contraseña que tiene que enviar.

BuenosAires# configure terminal

BuenosAires(config)# username LaPlata

password 3456

BuenosAires(config)# interface serial 0/0/0

BuenosAires(config-if)# ppp authentication pap

LaPlata# configure terminal

LaPlata(config)# interface serial 0/0/0

LaPlata(config-if)# ppp pap sent-username LaPlata password 3456

Referencias:

1.2.3.- PSTN (PUBLIC SWITCHED TELEPHONE NETWORK).

Funciones:

La Red Telefónica Conmutada (RTC; también

llamada Red Telefónica Básica o RTB) es una red de comunicación diseñada

primordialmente para transmisión de voz, aunque pueda también transportar

datos, por ejemplo en el caso del fax o de la conexión a Internet a través de

un módem acústico.

Se trata de la red telefónica clásica, en la

que los terminales telefónicos (teléfonos) se comunican con una central de

conmutación a través de un solo canal compartido por la señal del micrófono y

del auricular. En el caso de transmisión de datos hay una sola señal en el cable

en un momento dado compuesta por la de subida más la de bajada, por lo que se

hacen necesarios supresores de eco.

La voz va en banda base, es decir sin

modulación (la señal producida por el micrófono se pone directamente en el

cable).

Las señales de control (descolgar, marcar y

colgar) se realizaban, desde los principios de la telefonía automática,

mediante aperturas y cierre del bucle de abonado. En la actualidad, las

operaciones de marcado ya no se realizan por apertura y cierre del bucle, sino

mediante tonos que se envían por el terminal telefónico a la central a través

del mismo par de cable que la conversación.

En los años 70 se produjo un creciente

proceso de digitalización influyendo en los sistemas de transmisión, en las

centrales de conmutación de la red telefónica, manteniendo el bucle de abonados

de manera analógica. Por lo tanto cuando la señal de voz, señal analógica llega

a las centrales que trabajan de manera digital aparece la necesidad de

digitalizar la señal de voz.

El sistema de codificación digital utilizado

para digitalizar la señal telefónica fue la técnica de modulación por impulsos

codificados, cuyos parámetros de digitalización son:

Ø

Frecuencia

de muestreo:8000 Hz

Ø

Número

de bits: 8

Ø

Ley

A (Europa)

Ø

Ley

µ (USA y Japón)

El tratamiento que se aplica a la señal

analógica es: filtrado, muestreo y codificación de las muestras. La frecuencia

de muestreo Fs es siempre superior a la Nyquist.

Configuración:

Configuración de un plan de marcado PSTN

En este post vamos a describir un ejemplo de

plan de marcado que podría ser utilizado a través de RTC simulador en su

laboratorio de voz. Empecemos por mirar el diagrama siguiente para obtener

conocimientos básicos de la topología de laboratorio. En el diagrama YY

significa el número de bastidor de dos dígitos, por ejemplo 01 y 02 para los

bastidores 1 y 2, e Y es el último dígito del número de bastidor, por ejemplo,

1 y 2 para los bastidores 11 y 12.

Hay tres sitios: la sede y BR1 está en los

EE.UU. y BR2 es en el Reino Unido. El router PSTN PSTN simula una nube con tres

conexiones RDSI. Tenga en cuenta los patrones de marcado en el diagrama. La

siguiente cosa a entender es cómo los distintos tipos de patrones de marcado se

señalan a la PSTN son. En nuestro caso, el acuerdo es el siguiente:

De área local llamadas PSTN se colocan a 7

dígitos en la sede y los lugares BR1, y números de 8 dígitos en lugar BR2.

De larga distancia (nacional) llama a la sede

y BR1 se colocan a 10 dígitos con el código "1" para llamada de

alerta

Llamadas de larga distancia en BR2 se colocan

a 10 números de dos dígitos en el BR2 utilizando el código "0" para

llamada de alerta.

Las llamadas internacionales en la sede

central y los sitios BR1 se señalizan mediante código de acceso "011"

junto con el número de longitud variable.

Llamadas internacionales a BR2 se colocan

mediante llamada de alerta de código "00" y el número de longitud

variable.

Los requisitos anteriores proporcionar

bastante una mezcla de patrones de marcado diferentes. Lo que vamos a hacer, es

configurar el acceso telefónico de pares completos E.164 patrones

correspondientes a cada sitio, y luego utilizar las reglas de traducción para

manejar otros tipos de patrones de marcado, mediante la ampliación a pleno los

números E.164. Aquí está la configuración de los números E.164:

!

! Los puertos de voz a BR1

!

la voz

del puerto 0/0/0: 23

!

! Voz puerto a BR2

!

la voz

del puerto 0/1/0: 15

!

! Voz del puerto a la sede

!

la voz

del puerto 0/3/0: 23

!

! Manejar DID

!

pares

de marcación de voz 1 macetas

entrada llamada de número.

Direct-Inward-línea

!

! BR1 E.164

!

pares

de marcación de voz de 100 macetas

Descripción == BR1 3123 AA XXXX

destino de patrón ^ 13123 YY ....

puerto 0/0/0: 23

adelante dígitos 10

!

! BR2 E.164

!

pares

de marcación de voz de 200 macetas

Descripción == BR2 232 Y 3 Y XXXX

destino de patrón ^ 44232 Y 3 Y ....

puerto 0/1/0: 15

adelante dígitos 8

!

! HQ E.164

!

pares

de marcación de voz de 300 macetas

Descripción == HQ 7752YYXXXX

destino de patrón ^ 17752 YY ....

puerto 0/3/0: 23

adelante dígitos 10

Tenga en cuenta que cada modelo es único

gracias a la estructura de número E.164 (código de país, código de área, etc.)

Tenga en cuenta que el router PSTN hacia delante de 10 dígitos a la sede y los

puntos finales BR1, mientras que sólo 8 dígitos se envían más de BR2 conexión.

El siguiente paso es diseñar las reglas de conversión para transformar varios

tipos de marcación (local, larga distancia e internacional) de los patrones

E.164. Por ejemplo, observe la regla de traducción de BR1 sitio.

la voz

de la traducción-el artículo 10

la

regla 1 / ^ 1 [2-9] .. [2-9] ...... / / /

regla

de los 2 / ^ 011 (. *) / / 1 /

la

regla 3 / ^ [2-9] ...... / / 1312 /

La primera regla maneja números de larga

distancia 1 - [2-9XX-[2-9] XXXXXX simplemente dejándolos sin modificar. Asigna

cada LD número directamente a los respectivos E.164 patrón (HQ o BR1). A

continuación, el artículo 2 se encarga de llamadas internacionales (011 +

variable de cadena) por extracción con el prefijo "011" y enviar el

resto a lo largo de número E.164. La última regla se encarga de la marcación

local ([2-9] XX-XXXX) (marcar dentro de la zona BR1 anteponiendo el país y el

código de área correspondiente a este lugar). Ahora mira el conjunto completo

de reglas de traducción - tenga en cuenta que se aplican las reglas

directamente a los respectivos puertos de voz.

!

! BR1 traducción de la regla

!

la voz

de la traducción-el artículo 10

la

regla 1 / ^ 1 [2-9] .. [2-9] ...... / / /

regla

de los 2 / ^ 011 (. *) / / 1 /

la

regla 3 / ^ [2-9] ...... / / 1312 /

!

! BR2 traducción de la regla

!

la voz

de la traducción-el artículo 20

descartar 1 / ^ 0 ([1-8] .........) / / 441 /

regla

de los 2 / ^ 00 (. *) / / 1 /

regla

de los 3 / ^ [1-8] ....... / / 4423 /

!

! HQ regla de traducción

!

la voz

de la traducción-el artículo 30

la

regla 1 / ^ 1 [2-9] .. [2-9] ...... / / /

regla

de los 2 / ^ 011 (. *) / / 1 /

la

regla 3 / ^ [2-9] ...... / / 1775 /

!

! Crear perfiles de voz de traducción

!

traducción de la voz de perfil FROM_BR1

traducir llamada 10

!

traducción de la voz de perfil FROM_BR2

traducir llamada 20

!

traducción de la voz de perfil FROM_HQ

traducir llamada 30

!

! Aplicar los perfiles de traducción de voz a

los puertos de voz

!

la voz

del puerto 0/0/0: 23

traducción de perfil FROM_BR1 entrada

!

la voz

del puerto 0/1/0: 15

traducción de perfil FROM_BR2 entrada

!

la voz

del puerto 0/3/0: 23

traducción de perfil FROM_HQ entrada

Ahora la parte final de la configuración del

router RTC - el teléfono PSTN. En primer lugar, mirar el post anterior que

demuestra cómo un router RTC puede ser configurado para simular un teléfono

PSTN usando la característica de bucle invertido RTP:

Uso de bucle invertido de RTP para las

pruebas de llamadas PSTN

Sin embargo, la mayoría de la gente prefiere

para registrar un softphone (o un teléfono de hardware) con el router RTC y lo

utilizan para realizar llamadas de prueba. He aquí cómo usted puede hacer esto

fácilmente. En primer lugar, configurar el router como un sistema de CME y

permitir el registro ephones. A continuación, cree ephone-dns correspondiente a

las pautas especificadas en el diagrama mostrado antes. Por último, crear un

ephone y establecer su dirección MAC a un valor que coincida con su

configuración. Tenga en cuenta que gracias a las reglas de traducción, siempre

puedes marcar los números de teléfono PSTN usando su "local" (7

dígitos) o nacional (10 dígitos) variantes.

interfaz de loopback0

dirección IP 177. Y .254.254 255.255.255.255

!

! CME de configuración

!

servicio de telefonía

max-ephones 10

max-DN 20

IP de

origen, la dirección 177. Y .254.254 puerto 2000

crear

archivos CNF-

max-8

conferencias ganancia -6

!

! Ephone-DN

!

ephone-dn 1

número 911 secundaria 999

Descripción del teléfono PSTN

Nombre Teléfono PSTN

!

!

ephone-dn 2

el

número 5 AA 1111 AA 17755 secundaria 1111

!

!

ephone-dn 3

el

número 2 AA 2222 AA 13122 secundaria 2222

!

!

ephone-dn 4

número 232 Y 3 Y 3333 Y 01144232 secundaria 3

Y 3333

!

!

ephone-dn 5

número 13105551234

!

!

ephone-dn 6

número 19005550001

!

!

ephone-dn 7

número 411 secundaria 611

!

!

ephone 1

mac-address 000C.294C.F1D4

botón de 1:1 2:2 3:3 4:4 5:5 6o6, 7

Esta parte final del código se completa la

configuración del router PSTN.

Referencias:

http://blog.ine.com/2009/01/18/configuring-a-pstn-dialplan/

.jpg)

Este comentario ha sido eliminado por el autor.

ResponderEliminar